|

|

Прогнозируемый потенциал для успешного (в случае реализации) нападения, выраженный в показателях компетентности, ресурсов и мотивации нарушителя - ⇐ ПредыдущаяСтр 6 из 6 потенциал нападения. Пятая зона охраны – отдельные предметы, например сейфы, картины, скульптуры и подходы к ним. Первой зоной обеспечения безопасности является внешний периметр территории объекта охраны. Представляет собой общий замысел организации технических и организационных мероприятий по защите объекта от прогнозируемых угроз - концепция безопасности. Пользователь, которому в соответствии с политикой безопасности объекта оценки (ПБО) разрешено выполнять некоторую операцию- уполномоченный пользователь. Предполагает необходимость проверки полномочий любого обращения к любому объекту и лежит в основе системы защиты принцип всеобъемлющий контроль. Применение нескольких ключей защиты. Это удобно в тех случаях, когда право на доступ определяется выполнением ряда условий, что обеспечивает принцип разделение полномочий. Пакет программ, реализующих защиту, должен размещаться в защищенном поле памяти, чтобы обеспечить системную локализацию попыток проникновения извне, что обеспечивает принцип защита памяти. физическому ключу и личному PIN коду. Предназначенная для многократного использования совокупность функциональных компонентов или компонентов доверия, объединенных для удовлетворения совокупности определенных целей безопасности – пакет. Предполагает необходимость учета всех взаимосвязанных, взаимодействующих и изменяющихся во времени элементов, условий и факторов, существенных для обеспечения безопасности ИС системный подход к защите информации. Предполагает, что защита информации — это не разовое мероприятие и даже не определенная совокупность проведенных мероприятий и установленных средств защиты, а непрерывный целенаправленный процесс, предполагающий принятие соответствующих мер на всех этапах жизненного цикла ИС принцип непрерывности защиты. Процедура, посредством которой официальный орган формально признает, утверждает и принимает остаточный риск - аттестация. Подготовленный нарушитель – имеющий информацию о возможных методах обхода действующих средств охраны, прошедший соответствующую подготовку скрытно преодолевать зоны обнаружения средств из состава КСБ. Прилегающая территория защищается от несанкционированного проникновения лиц к зданиям предприятия и отходам производства. Приводит к реализации трех форм проявления уязвимости информации: уничтожению, искажению и блокированию непосредственное воздействие на носители защищаемой информации.

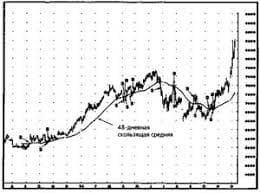

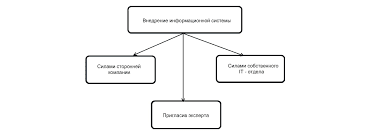

ССССССССС Стратегии защиты могут быть: оборонительная, наступательная, упреждающая. Создание информационной среды, в которой угрозы информации не имели бы условий для проявления образует упреждающую стратегию. Системы защиты информации относятся к системам организационно-технологического (социотехнического) типа, Способность системы в отсутствие внешних воздействий сохранять заранее заданное состояние- это равновесие. Способность системы возвращаться в состояние равновесия после того, как она была выведена из него под влиянием внешнего воздействия -это +устойчивость. Средства, которые обеспечивают создание и функционирование системы это +ресурсы. Средства отображения, обработки, воспроизведение и передачи конфиденциальной информации, в том числе ЭВМ, которые должны защищаться от несанкционированного подключения, побочных электромагнитных излучений Средства транспортировки носителей конфиденциальной информации, подлежащие защите от от проникновения посторонних лиц к носителям или их уничтожения в время транспортировки Средства радио- и кабельной связи, радиовещания телевидения, используемые для передачи конфиденциальной информации, которые защищаются от прослушивания, вывода из строя, нарушения режима работы. Системы обеспечения функционирования предприятия (электро-, водоснабжение, кондиционирование и др.) которые должны защищаться от использования их для вывода из строя средств обработки и передачи информации, прослушивания конфиденциальных разговоров, визуального наблюдения за носителями Состояние защищенности объекта от угроз причинения ущерба (вреда) жизни или здоровью людей; имуществу физических или юридических лиц; государственному или муниципальному имуществу; техническому состоянию, инфраструктуре жизнеобеспечения; внешнему виду, интерьеру, ландшафтной архитектуре; окружающей природной среде - это безопасность защищаемого объекта. Состояние защищенности объекта, которое характеризуется отсутствием недопустимого риска или угроз различного типа и обеспечивается комплексом защитных мер - это противокриминальная безопасность объекта. Содержит универсальный систематизированный каталог функциональных требований безопасности и предусматривает возможность их детализации и расширения по определенным правилам стандарт. ГОСТ РК ИСО/МЭК-2 15408. Совокупность специализированных фондов органов государственного управления Республики Казахстан, содержащий стандарты, технические регламенты и документы, обязательные для соблюдения на территории Республики Казахстан – государственный фонд стандартов Республики Казахстан. Среди вредоносных программ также можно выделить следующие группы: Шпионское ПО, условно опасные программы, мистификации, спам. Стандартизация – это: научно-техническая деятельность, направленная на достижение оптимальной степени упорядочения в определенной области посредством установления требований для всеобщего и многократного применения в отношении реально существующих или потенциальных задач. Способами нарушения режима работы технически средств отображения, хранения, обработки, воспроизведения, передачи информации, средств связи и технологии о работки информации не могут быть: модернизация аппаратного и программного обеспечения. Системы обеспечения функционирования технических средств отображения, хранения, обработки, воспроизведения и передачи информации как источник дестабилизирующего воздействия на информацию включают: системы электроснабжения, водоснабжения, теплоснабжения, кондиционирования. Со стороны людей возможны следующие виды дестабилизирующего воздействия: непосредственное воздействие на носители защищаемой информации; несанкционированное распространение конфиденциальной информации; пывод из строя технических средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи; нарушение режима работы перечисленных средств и технологии обработки информации; вВывод из строя и нарушение режима работы систем обеспечения функционирования названных средств. Степень несоответствия принятых мер по защите объекта прогнозируемым угрозам или заданным требованиям безопасности – это уязвимость (объекта). Спецификация определенного параметра в компоненте - назначение. Совокупность структурированных утверждений о доверии, поддерживаемых свидетельством и обоснованием, которые наглядно демонстрируют то, как были удовлетворены требования доверия - аргумент доверия.   ЧТО ПРОИСХОДИТ, КОГДА МЫ ССОРИМСЯ Не понимая различий, существующих между мужчинами и женщинами, очень легко довести дело до ссоры...  Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот...  Что будет с Землей, если ось ее сместится на 6666 км? Что будет с Землей? - задался я вопросом...  Что делает отдел по эксплуатации и сопровождению ИС? Отвечает за сохранность данных (расписания копирования, копирование и пр.)... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|