|

|

Форматы элементарной команды ЭВМ. Код операции и адресная часть.Стр 1 из 5Следующая ⇒ Принципы фон Неймана. Принцип функционирования машины фон Неймана: 1) принцип автоматического управления (данные в ЭВМ преобразуются под автоматическим управлением программ, причем и программа и данные располагаются в оперативной памяти (RAM) в двоичной системе исчисления). 2) Принцип раздельного хранения в командах программы не сами преобразуемые данные, а адреса ячеек памяти, в которых эти данные хранятся. Вопрос №2: Форматы элементарной команды ЭВМ. Код операции и адресная часть. Процессор выполняется конечное количество команд (n). Все команды, которые выполняется процессор условно делятся на 4 группы: 1) Арифметические операции 2) Логические операции 3) Операции передачи данных и команд 4) Передача управления Элементарная процессорная операция в общем случае имеет вид: Состоит из двух частей 1. Код операции (номер команды, который нужно выполнить процессору, в двоичной системе) 2. Адресная часть (может содержать до 4-ёх полей) 1ое – адрес первого оператора А1 2ое – адрес второго оператора А2 3е – адрес результата 4е – адрес следующей команды

Любая программа занимает минимум три области: с=a+b. В области data выделена память для a, для b и для с (полученного значения). Вопрос №3: Типы процессоров (RISC, MISC, SISK). CISC-процессоры Вопрос №4: Архитектура IBM PC. Основные периферийные устройства. IBM PC – это персональная вычислительная система, построенная на принципе общей шины на основе процессора Intel (разрядность от 16 до 64 бит) Общая шина – это системная магистраль, по которой передаются сигналы трёх типов. Соответственно шина делится на: 1) шина адреса, 2) шина данных, 3) шина управления. Шина – достаточно сложное устройство, содержащее кроме линий связи логические элементы кодировки, коммутации и вычисления приоритетов устройств. CPU – central processor unit – центральный процессор, выполняющий арифметические и логические опреации над целыми числами, а ткже реагирует на сигналы управления. FPU – floating processor unit – математический процессор, выполняющий операции над числами с плавающей точкой. Вопрос №5: Оперативная память ROM, RAM. В чем основное отличия. RAM – память прямого (непосредственного) доступа. ROM – read only memory – память только для чтения. Объединены в одно адресное пространство, но имеют абсолютно разную физическую природу. RAM – динамическая энергозависимая область памяти, в которой содержится: а) часть ядра операционной системы; б) любая программа в процессе своего исполнения. Каждая ячейка RAM представляет собой данное устройство. Регенерация – подзарядка. ROM – статическая энергонезависимая область памяти, в которой содержится BIOS (Basic Input/Output System). Каждая ячейка памяти ROM представляет собой триггер. DMA (director memory access) – предназначается для высвобождения процессорного времени при операциях передачи информации между оперативной памятью и другими устройствами (контроллер прямого доступа к памяти)

Вопрос №6: Область аппаратных портов ввода/вывода. Область аппаратных портов ввода – вывода – через которую к шине подключаются все остальные периферийные устройства. Область аппаратных портов ввода/вывода представляет собой 1024 (или 0х3ff) 8- или 16-разрядных регистров, некоторые из них предназначаются только для чтения, некоторые только для записи, некоторые и так и так. Вопрос №7: Сегментация памяти Другой подход к организации памяти опирается на тот факт, что программы обычно разделяются на отдельные области-сегменты. Каждый сегмент представляет собой отдельную логическую единицу информации, содержащую совокупность данных или программ и расположенную в адресном пространстве пользователя. Сегменты создаются пользователями, которые могут обращаться к ним по символическому имени. В каждом сегменте устанавливается своя собственная нумерация слов, начиная с нуля. Обычно в подобных системах обмен информацией между пользователями строится на базе сегментов. Поэтому сегменты являются отдельными логическими единицами информации, которые необходимо защищать, и именно на этом уровне вводятся различные режимы доступа к сегментам. Можно выделить два основных типа сегментов: программные сегменты и сегменты данных (сегменты стека являются частным случаем сегментов данных). Поскольку общие программы должны обладать свойством повторной входимости, то из программных сегментов допускается только выборка команд и чтение констант. Запись в программные сегменты может рассматриваться как незаконная и запрещаться системой. Выборка команд из сегментов данных также может считаться незаконной и любой сегмент данных может быть защищен от обращений по записи или по чтению. Для реализации сегментации было предложено несколько схем, которые отличаются деталями реализации, но основаны на одних и тех же принципах. В системах с сегментацией памяти каждое слово в адресном пространстве пользователя определяется виртуальным адресом, состоящим из двух частей: старшие разряды адреса рассматриваются как номер сегмента, а младшие - как номер слова внутри сегмента. Наряду с сегментацией может также использоваться страничная организация памяти. В этом случае виртуальный адрес слова состоит из трех частей: старшие разряды адреса определяют номер сегмента, средние - номер страницы внутри сегмента, а младшие - номер слова внутри страницы. Как и в случае страничной организации, необходимо обеспечить преобразование виртуального адреса в реальный физический адрес основной памяти. С этой целью для каждого пользователя операционная система должна сформировать таблицу сегментов. Каждый элемент таблицы сегментов содержит описатель (дескриптор) сегмента (поля базы, границы и индикаторов режима доступа). При отсутствии страничной организации поле базы определяет адрес начала сегмента в основной памяти, а граница - длину сегмента. При наличии страничной организации поле базы определяет адрес начала таблицы страниц данного сегмента, а граница - число страниц в сегменте. Поле индикаторов режима доступа представляет собой некоторую комбинацию признаков блокировки чтения, записи и выполнения. Таблицы сегментов различных пользователей операционная система хранит в основной памяти. Для определения расположения таблицы сегментов выполняющейся программы используется специальный регистр защиты, который загружается операционной системой перед началом ее выполнения. Этот регистр содержит дескриптор таблицы сегментов (базу и границу), причем база содержит адрес начала таблицы сегментов выполняющейся программы, а граница - длину этой таблицы сегментов. Разряды номера сегмента виртуального адреса используются в качестве индекса для поиска в таблице сегментов. Таким образом, наличие базово-граничных пар в дескрипторе таблицы сегментов и элементах таблицы сегментов предотвращает возможность обращения программы пользователя к таблицам сегментов и страниц, с которыми она не связана. Наличие в элементах таблицы сегментов индикаторов режима доступа позволяет осуществить необходимый режим доступа к сегменту со стороны данной программы. Для повышения эффективности схемы используется ассоциативная кэш-память. Отметим, что в описанной схеме сегментации таблица сегментов с индикаторами доступа предоставляет всем программам, являющимся частями некоторой задачи, одинаковые возможности доступа, т. е. она определяет единственную область (домен) защиты. Однако для создания защищенных подсистем в рамках одной задачи для того, чтобы изменять возможности доступа, когда точка выполнения переходит через различные программы, управляющие ее решением, необходимо связать с каждой задачей множество доменов защиты. Реализация защищенных подсистем требует разработки некоторых специальных аппаратных средств. Рассмотрение таких систем, которые включают в себя кольцевые схемы защиты, а также различного рода мандатные схемы защиты, выходит за рамки данного обзора. Вопрос №14: Архитектура процессора Двумя основными архитектурами набора команд, используемыми компьютерной промышленностью на современном этапе развития вычислительной техники являются архитектуры CISC и RISC. Лидером в разработке микропроцессоров c полным набором команд (CISC - Complete Instruction Set Computer) считается компания Intel со своей серией x86 и Pentium. Эта архитектура является практическим стандартом для рынка микрокомпьютеров. Для CISC-процессоров характерно: сравнительно небольшое число регистров общего назначения; большое количество машинных команд, некоторые из которых нагружены семантически аналогично операторам высокоуровневых языков программирования и выполняются за много тактов; большое количество методов адресации; большое количество форматов команд различной разрядности; преобладание двухадресного формата команд; наличие команд обработки типа регистр-память. Вопрос №15: Прерывания DOS

Принципы фон Неймана. Принцип функционирования машины фон Неймана: 1) принцип автоматического управления (данные в ЭВМ преобразуются под автоматическим управлением программ, причем и программа и данные располагаются в оперативной памяти (RAM) в двоичной системе исчисления). 2) Принцип раздельного хранения в командах программы не сами преобразуемые данные, а адреса ячеек памяти, в которых эти данные хранятся. Вопрос №2: Форматы элементарной команды ЭВМ. Код операции и адресная часть. Процессор выполняется конечное количество команд (n). Все команды, которые выполняется процессор условно делятся на 4 группы: 1) Арифметические операции 2) Логические операции 3) Операции передачи данных и команд 4) Передача управления Элементарная процессорная операция в общем случае имеет вид: Состоит из двух частей 1. Код операции (номер команды, который нужно выполнить процессору, в двоичной системе) 2. Адресная часть (может содержать до 4-ёх полей) 1ое – адрес первого оператора А1 2ое – адрес второго оператора А2 3е – адрес результата 4е – адрес следующей команды

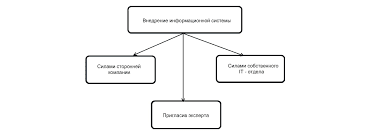

Любая программа занимает минимум три области: с=a+b. В области data выделена память для a, для b и для с (полученного значения). Вопрос №3:   Система охраняемых территорий в США Изучение особо охраняемых природных территорий(ООПТ) США представляет особый интерес по многим причинам...  Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот...  Что делает отдел по эксплуатации и сопровождению ИС? Отвечает за сохранность данных (расписания копирования, копирование и пр.)...  Что будет с Землей, если ось ее сместится на 6666 км? Что будет с Землей? - задался я вопросом... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|