|

|

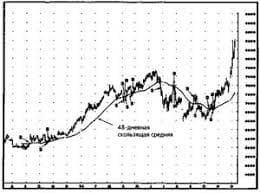

В итоге получается следующая STP - топология.

Дополнительные команды для анализа работы STP show spanning-tree summary — отображает сводку состояний портов show spanning-tree root — отображает конфигурацию и состояние корневого моста show spanning-tree detail — отображает подробные сведения о портах show spanning-tree interface — выводит состояние и конфигурацию интерфейса STP show spanning-tree blockedports — отображает заблокированные порты

Контрольные вопросы: 1) Какой коммутатор является корневым? 2) Какой командой выбирается несколько интерфейсов? 3) Какой командой можно просмтреть конфигурацию STP? 4) Какие порты некорневого моста являются передающими? 5) Какие порты некорневого моста являются блокирующими?

Практическая работа №23 Тема: « Настройка подключения к глобальным сетям NAT » Цели: 4. Закрепить теоретический материал, 5. Приобрести навыки настройки трансляции сетевых адресов, 6. Описать процесс настройки.

Задачи: 5. Ознакомиться с теоретическим материалом, 6. Описать процесс конфигурирования NAT, 7. Ответить на контрольные вопросы, 8. Сформулировать вывод.

Теоретический материал: NAT (Network Address Translation) — трансляция сетевых адресов, технология, которая позволяет преобразовывать (изменять) IP адреса и порты в сетевых пакетах. NAT используется чаще всего для осуществления доступа устройств из сети предприятия(дома) в Интернет, либо наоборот для доступа из Интернет на какой-либо ресурс внутри сети. Сеть предприятия обычно строится на частных IP адресах. Согласно RFC 1918 под частные адреса выделено три блока: 10.0.0.0 — 10.255.255.255 (10.0.0.0/255.0.0.0 (/8)) Эти адреса не маршрутизируются в Интернете, и провайдеры должны отбрасывать пакеты с такими IP адресами отправителей или получателей. Для преобразования частных адресов в Глобальные (маршрутизируемые в Интернете) применяют NAT. Помимо возможности доступа во внешнюю сеть (Интернет), NAT имеет ещё несколько положительных сторон. Так, например, трансляция сетевых адресов позволяет скрыть внутреннюю структуру сети и ограничить к ней доступ, что повышает безопасность. А ещё эта технология позволяет экономить Глобальные IP адреса, так как под одним глобальным адресом в Интернет может выходить множество хостов. Настройка NAT на маршрутизаторах Cisco под управлением IOS включает в себя следующие шаги 1. Назначить внутренний (Inside) и внешний (Outside) интерфейсы 2. Определить для кого (каких ip адресов) стоит делать трансляцию. 3. Выбрать какой вид трансляции использовать 4. Осуществить проверку трансляций

Пусть, для примера, у нас будет роутер R1 с двумя интерфейсами.

FastEthernet0/0 — подключен к локальной сети 192.168.56.0/24 и имеет IP адрес: 192.168.56.254/24 FastEthernet0/1 — подключен к внешней сети (Провайдеру) и имеет IP адрес: 10.0.0.253/30 (В данном примере во внешней сети используется тоже частный адрес, так как это только пример, в реальной же ситуации у Вас скорее всего будет использоваться Глобальный адрес)

1. Внутренним интерфейсом обычно выступает тот, к которому подключена локальная сеть. Внешним — к которому подключена внешняя сеть, например сеть Интернет провайдера. Таким образом FastEthernet0/0 — это Inside интерфейс, а FastEthernet0/1 — Outside Конфигурируем интерфейсы: R1(config)#interface fastEthernet 0/0 R1(config)#interface fastEthernet 0/1

2. Трансляцию будем делать для всей локальной сети 192.168.56.0/24 Для этого создаём ACL: R1(config)#access-list 1 permit 192.168.56.0 0.0.0.255

3. Существует три вида трансляции Static NAT, Dynamic NAT, Overloading. Static NAT — Статический NAT, преобразование IP адреса один к одному, то есть сопоставляется один адрес из внутренней сети с одним адресом из внешней сети. Предположим, что провайдер на нас маршрутизирует сеть 10.11.11.0/24, таким образом предоставив не один, а 255 IP адресов. И мы хотим, что бы из внешней сети по адресу 10.11.11.10 был доступен наш внутренний сервер 192.168.56.10, тогда следует ввести следующую команду: R1(config)#ip nat inside source static 192.168.56.10 10.11.11.10 Таким образом происходит подмена внутреннего адреса источника 192.168.56.10 на внешний адрес 10.11.11.10 при прохождении пакета из внутренней сети во внешнюю. При обратном следовании пакета произойдёт подмена внешнего IP адреса назначения 10.11.11.10 на внутренний 192.168.56.10. Все сервисы, которые запущены на внутреннем сервере 192.168.56.10 доступны из внешней сети при обращении на адрес 10.11.11.10 Если нет необходимости открывать наружу все порты (сервисы), то можно ограничиться и определёнными, например: R1(config)#ip nat inside source static tcp 192.168.56.10 22 10.11.11.10 2222 В этом случае при обращении из внешней сети на адрес 10.11.11.10 и tcp порт 2222 произойдет соединение с 22-м tcp портом внутреннего сервера 192.168.56.10

Dynamic NAT — Динамический NAT, преобразование внутреннего адреса/ов в один из группы внешних адресов. Перед использованием динамической трансляции, нужно задать nat-пул внешних адресов R1(config)# В этом случае адреса из сети 192.168.56.0/24, при обращении к внешней сети, будут преобразовываться в адреса из пула GLOBALPOOL, пока он не закончится. Если не останется в пуле свободных адресов — то трансляции выполняться не будут. То есть в нашем примере одновременно во внешнюю сеть выйдут только 80 адресов из сети 192.168.56.0/24, остальным придётся ждать пока не закончится какая-нибудь трансляция.

Overloading — позволяет преобразовывать несколько внутренних адресов в один внешний. Для осуществления такой трансляции используются порты, поэтому иногда такой NAT называют PAT (Port Address Translation). С помощью PAT можно преобразовывать внутренние адреса во внешний адрес, заданный через пул или через адрес на внешнем интерфейсе. через пул: R1(config)# Здесь все внутренние адреса из сети 192.168.56.0/24 (описанные в access-list 1 выше) будут преобразованы во внешний адрес 10.11.11.3

через внешний интерфейс: R1(config)# Все внутренние адреса 192.168.56.0/24 будут преобразованы в адрес на интерфейсе fastEthernet0/1 (напомню, что он в нашем примере 10.0.0.253/30)

4. Посмотреть существующие трансляции можно командой «show ip nat translations». Отладка запускается командой «debug ip nat» R1#

Пример конфигурации роутера с настроенным NAT overloading: R1#sh run

Практическая работа №24 Тема: « Конфигурирование протокола EIGRP » Цели: 1. Закрепить теоретический материал, 2. Приобрести навыки конфигурирования протокола EIGRP, 3. Описать процесс конфигурирования.

Задачи: 1. Ознакомиться с теоретическим материалом, 2. Описать процесс конфигурирования протокола EIGRP, 3. Ответить на контрольные вопросы, 4. Сформулировать вывод.

Теоретический материал:

Используемая топология

План адресации

Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот...  Что будет с Землей, если ось ее сместится на 6666 км? Что будет с Землей? - задался я вопросом...  Система охраняемых территорий в США Изучение особо охраняемых природных территорий(ООПТ) США представляет особый интерес по многим причинам...  Живите по правилу: МАЛО ЛИ ЧТО НА СВЕТЕ СУЩЕСТВУЕТ? Я неслучайно подчеркиваю, что место в голове ограничено, а информации вокруг много, и что ваше право... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|