|

|

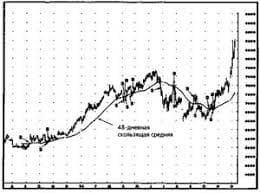

ПОДХОД К ПОСТРОЕНИЮ ПРОГРАММНЫХ СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПАВС подвержены широкому спектру потенциальных угроз информации. Это обусловливает необходимость предусмотреть большой перечень возможных средств и функций защиты. Наиболее целесообразно в первую очередь обеспечить защиту наиболее информативных каналов утечки информации, каковыми являются следующие: возможность быстрого и легко реализуемого копирования данных на сменные магнитные носители большой емкости, открытые каналы связи, хищение ЭВМ или встроенных накопителей. Проблема перекрытия этих каналов утечки усложняется тем, что процедуры защиты данных не должны приводить к заметному снижению производительности ВС. Рассмотрим принципы построения чисто программной комплексной скоростной системы защиты информации, циркулирующей в ВС, функционирующей на базе операционной системы с открытой архитектурой. Наиболее полную защиту информации от НСД в компьютерных системах можно обеспечить только при использовании шифрования всех данных, хранимых в энергонезависимой памяти. Современные ЭВМ характеризуются большим объемом магнитной памяти и высокой скоростью записи и считывания. Это определяет высокие требования к шифрам, ориентированным на применение в системах защиты от НСД функционирующих в масштабе реального времени: (1) высокая стойкость при криптоанализе на основе большого объема известного или подобранного текстов, зашифрованных на одном и том же ключе, (2) высокая скорость шифрования при программной реализации, (3) сохранение возможности произвольного доступа к данным. Последний момент определяет необходимость использования блочных шифров в СЗИ от НСД. Современная массовая система защиты компьютерной системы должна быть эргономичной. Перечислим ряд основных свойств которые делают систему привлекательной для широкого круга пользователей. * Комплексность - возможность установки самых разнообразных режимов защищенной обработки информации с учетом специфических требований различных пользователей и предусматривать широкий перечень возможных действий злоумышленника. * Совместимость - система должна быть совместима со всеми программами, написанными для данной ОС, и должна обеспечивать защищенный режим работы компьютера в сети. * Переносимость - возможность установки системы на различные типы компьютерных систем, включая портативные. * Удобство в работе - система должна быть проста в эксплуатации и не должна менять привычную технологию работы пользователей. * Работа в масштабе реального времени - процессы преобразования информации, в т.ч. шифрования, должна выполняться с большой скоростью. * Высокий уровень защиты информации. * Минимальная стоимость системы. Слайд 35 В качестве идеологической основы для разработки СЗИ массового назначения предлагается широкое использование методов скоростного шифрования программными средствами с использованием новых типов блочных шифров. Для построения эффективных СЗИ масштаба реального времени можно предложить такие принципы: * глобальное шифрование - вся информация на встроенном магнитном носителе, включая главную корневую запись, загрузочный сектор, системное и прикладное программное обеспечение и т.д. должна быть преобразована скоростным программным шифром; * базовая ОС должна быть сохранена в неизменном виде, чтобы обеспечить высокую переносимость и совместимость; * использование специального криптографического модуля для инициализации процесса первоначальной загрузки и обеспечения полного контроля за процедурой загрузки. Схематически работу на защищенном компьютере можно представить следующим образом. После инициализации и выполнения загрузки запуск процессов и обращение к данным контролируется драйверами СЗИ, выполняющим скоростное шифрование, фиксирующем в системном журнале заданный перечень действий пользователей и контролирующем доступ к вычислительным и информационным ресурсам. При использовании такой архитектуры СЗИ (см. рис.1) вся информация на жестком носителе находится в зашифрованном виде в любой момент времени после установки системы, а защита от установки программных закладок обеспечивается полным контролем за процедурой загрузки ЭВМ. Сутью этого способа защиты от программных закладок является то, что вся информация на встроенном магнитном носителе всегда находится в зашифрованном виде, включая главную корневую запись, загрузчик ОС, системные и прикладные программы. Для того, чтобы установить программную закладку потенциальный злоумышленник должен решить задачу криптоанализа. Это наглядно демонстрирует значение скоростных программных шифров, обладающих высокой криптостойкостью.

Рис.1. Модель защиты информационно-программного обеспечения ВС, реализуемая СЗИ. Указанные механизмы являются основными. Их необходимо дополнить целым рядом дополнительных модулей для решения стандартных задач защищенного функционирования ВС, например, таких как контроль целостности программ и данных, гарантированное уничтожение остаточной информации, блокировка клавиатуры и экрана, контроль доступа к файловой системе, защита информации передаваемой по линиям связи в вычислительных сетях и др. Слайд 36 Как уже упоминалось выше первым официально сертифицированным в России СЗИ, использующим такую идеологию, является программный комплекс “Кобра”. “Кобра” функционирует в среде типа МS DOS совместно с WINDOWS, FoxPro, Clipper и т.д. Все широко используемые системы и программы корректно взаимодействуют с комплексом “Кобра”. Уменьшение скорости обработки данных составляет около 3% для случая установки всех режимов защиты в полном объеме. Комплекс “Кобра” поддерживает прозрачное шифрование гибких магнитных дисков A и B и всего жесткого диска, включая системный раздел C. Независимо от установки этого режима допускается назначение режима прозрачного шифрования файлов, директорий и логических дисков D, E, F,..., Z. При совместном использовании всех этих режимов информация, содержащаяся в некоторых заданных файлах будет шифроваться (в прозрачном режиме) трижды. Предоставляются возможности разграничения доступа к дисководам, логическим дискам, портам, директориям, файлам, функциональным клавишам, командной строке и ведения журнала учета работы на компьютере. В данный программный комплекс входят подсистемы поддержки защищенного режима передачи данных по локальным сетям и автоматизации архивирования конфиденциальных данных. “Кобра” прошла всестороннюю апробацию и тестирование как в официальных экспертных организациях, так и непосредственно в условиях практической эксплуатации в многочисленных организациях, использующих данную систему для защиты своей информации в течение длительного времени. Комплекс “Кобра” успешно применялся в МВД РФ, около 30-ти Главных управлений Центробанка РФ и многих других организациях. Слайд 37 Продолжительная апробация в производственных условиях различных предприятий показала высокую эффективность данной системы. Учитывая широкий спрос на программные системы защиты данных передаваемых по каналам связи, на базе системы “Кобра” была разработана экспериментальная комплексная криптографическая система КРАБ для защиты информации от НСД, имеющая дополнительно возможности защиты каналов связи. Система КРАБ включает в себя все функциональные возможности системы “Кобра” и дополнительно автоматизированный программный шифратор реального масштаба времени (скорость шифрования около 20 Мбит/с), в котором использован новый тип блочных шифров с недетерминированным криптоалгоритмом, реализующим около 1020 доказуемо неэквивалентных и равновероятных модификаций алгоритма шифрования. Выбор конкретной модификации криптоалгоритма осуществляется в зависимости от секретного ключа (пароля) пользователя. Все возможные модификации реализуют механизм псевдослучайной выборки подключей, который обеспечивает высокую стойкость к дифференциальному и линейному криптоанализу даже при условии, что потенциальному нарушителю известен алгоритм шифрования. Наличие подсистемы защиты от НСД обеспечивает защиту от программных закладок и возможность задания режима шифрования, при котором оператор не имеет доступа к рабочим ключам шифрования. Использованный алгоритм обладает высокой криптостойкостью к атакам на основе большого объема известного или подобранного исходного текста, что позволяет передавать данные большого объема с использованием одного сеансового ключа шифрования. Предусмотрен механизм передачи сеансовых ключей по открытому каналу (методом Диффи-Хелмена), что позволяет при необходимости быстро и удобно менять сеансовые ключи. Немаловажной проблемой защищенной обработки информации является проблема надежного удаления информации с магнитных носителей. Для решения этой проблемы практика потребовала разработки специализированного программного комплекса, получившего название СГУ - система гарантированного уничтожения информации. Слайд 38   ЧТО ПРОИСХОДИТ, КОГДА МЫ ССОРИМСЯ Не понимая различий, существующих между мужчинами и женщинами, очень легко довести дело до ссоры...  ЧТО ТАКОЕ УВЕРЕННОЕ ПОВЕДЕНИЕ В МЕЖЛИЧНОСТНЫХ ОТНОШЕНИЯХ? Исторически существует три основных модели различий, существующих между...  Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот...  Конфликты в семейной жизни. Как это изменить? Редкий брак и взаимоотношения существуют без конфликтов и напряженности. Через это проходят все... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|