|

|

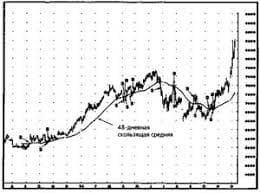

Роль стандартов информационной безопасностиГлавная задача стандартов информационной безопасности - создать основу для взаимодействия между производителями, потребителями и экспертами по квалификации продуктов информационных технологий. Каждая из этих групп имеет свои интересы и свои взгляды на проблему информационной безопасности. Потребители заинтересованы в методике, позволяющей обоснованно выбрать продукт, отвечающий их нуждам и решающий их проблемы, для чего им необходима шкала оценки безопасности. Потребители также нуждаются в инструменте, с помощью которого они могли бы формулировать свои требования производителям. При этом потребителей интересуют исключительно характеристики и свойства конечного продукта, а не методы и средства их достижения. К сожалению, многие потребители не понимают, что требования безопасности обязательно противоречат функциональным требованиям (удобству работы, быстродействию и т.д.), накладывают ограничения на совместимость и, как правило, вынуждают отказаться от широко распространенных и поэтому незащищенных прикладных программных средств. Производители нуждаются в стандартах как средстве сравнения возможностей своих продуктов и в применении процедуры сертификации как механизма объективной оценки их свойств, а также в стандартизации определенного набора требований безопасности, который мог бы ограничить фантазию заказчика конкретного продукта и заставить его выбирать требования из этого набора. С точки зрения производителя, требования должны быть максимально конкретными и регламентировать необходимость применения тех или иных средств, механизмов, алгоритмов и т.д. Кроме того, требования не должны противоречить существующим парадигмам обработки информации, архитектуре вычислительных систем и технологиям создания информационных продуктов. Этот подход также нельзя признать в качестве доминирующего, так как он не учитывает нужд пользователей и пытается подогнать требования защиты под существующие системы и технологии. Эксперты по квалификации и специалисты по сертификации рассматривают стандарты как инструмент, позволяющий им оценить уровень безопасности, обеспечиваемый продуктами информационных технологий, и предоставить потребителям возможность сделать обоснованный выбор. Эксперты по квалификации находятся в двойственном положении: с одной стороны они, как и производители, заинтересованы в четких и простых критериях, над которыми не надо ломать голову, как их применить к конкретному продукту, а с другой стороны, они должны дать обоснованный ответ пользователям - удовлетворяет продукт их нужды или нет. Таким образом, перед стандартами информационной безопасности стоит непростая задача - примирить три разные точки зрения и создать эффективный механизм взаимодействия всех сторон. Причем ущемление потребностей хотя бы одной из них приведет к невозможности взаимопонимания и взаимодействия и, следовательно, не позволит решить общую задачу - создание защищенной системы обработки информации. Необходимость в таких стандартах была осознана достаточно давно, и в этом направлении достигнут существенный прогресс, закрепленный в документах разработки 90-х годов. Первым и наиболее известным документом была Оранжевая книга (названная так по цвету обложки) - «Критерии безопасности компьютерных систем» Министерства обороны США. В этом документе определены четыре уровня безопасности - D, С, В и А. По мере перехода от уровня D до А к надежности систем предъявляются все более жесткие требования. Уровни С и В подразделяются на классы (C1, С2, B1, В2, В3). Чтобы система в результате процедуры сертификации могла быть отнесена к некоторому классу, ее защита должна удовлетворять оговоренным требованиям. К другим важным стандартам информационной безопасности этого поколения относятся: «Руководящие документы Гостехкомиссии России», «Европейские критерии безопасности информационных технологий», «Федеральные критерии безопасности информационных технологий США», «Канадские критерии безопасности компьютерных систем» [19, 35]. В последнее время в разных странах появилось новое поколение стандартов в области защиты информации, посвященных практическим вопросам управления информационной безопасностью компании. Это, прежде всего, международные стандарты управления информационной безопасностью ISO 15408, ISO 17799 и некоторые другие. Представляется целесообразным проанализировать наиболее важные из этих документов, сопоставить содержащиеся в них требования и критерии, а также оценить эффективность их практического применения. Международные стандарты информационной безопасности В соответствии с международными и национальными стандартами обеспечение информационной безопасности в любой компании предполагает следующее: - определение целей обеспечения информационной безопасности компьютерных систем; - создание эффективной системы управления информационной безопасностью; - расчет совокупности детализированных качественных и количественных показателей для оценки соответствия информационной безопасности поставленным целям; - применение инструментария обеспечения информационной безопасности и оценки ее текущего состояния; - использование методик управления безопасностью, позволяющих объективно оценить защищенность информационных активов и управлять информационной безопасностью компании. Рассмотрим наиболее известные международные стандарты в области защиты информации, которые могут быть использованы в отечественных условиях [36]. Стандарты ISO/IEC 17799:2002 (BS 7799:2000) В настоящее время международный стандарт ISO/IEC 17799:2000 (BS 7799-1:2000) «Информационные технологии - Управление информационной безопасностью» (Information technology - Information security management) является одним из наиболее известных стандартов в области защиты информации. Данный стандарт был разработан на основе первой части британского стандарта BS 7799-1:1995 «Практические рекомендации по управлению информационной безопасностью» (Information security management - Part 1: Code of practice for information security management) и относится к новому поколению стандартов информационной безопасности компьютерных информационных систем. Текущая версия стандарта ISO/IEC 17799:2000 (BS 7799-1:2000) рассматривает следующие актуальные вопросы обеспечения информационной безопасности организаций и предприятий: - необходимость обеспечения информационной безопасности; - основные понятия и определения информационной безопасности; - политика информационной безопасности компании; - организация информационной безопасности на предприятии; - классификация и управление корпоративными информационными ресурсами; - кадровый менеджмент и информационная безопасность; - физическая безопасность; - администрирование безопасности корпоративных информационных систем; - управление доступом; - требования по безопасности к корпоративным информационным системам - в ходе их разработки, эксплуатации и сопровождения; - управление бизнес-процессами компании с точки зрения информационной безопасности; - внутренний аудит информационной безопасности компании. Вторая часть стандарта BS 7799-2:2000 «Спецификации систем управления информационной безопасностью» (Information security management - Part 2: Specification for information security management systems) определяет возможные функциональные спецификации корпоративных систем управления информационной безопасностью с точки зрения их проверки на соответствие требованиям первой части данного стандарта. В соответствии с положениями этого стандарта также регламентируется процедура аудита информационных корпоративных систем. Дополнительные рекомендации для управления информационной безопасностью содержат руководства Британского института стандартов (British Standards Institution - BSI), изданные в период 1995-2003 годов в виде следующей серии: - «Введение в проблему управления информационной безопасности» (Information security managment: an introduction); - «Возможности сертификации на требования стандарта BS 7799» (Preparing for BS 7799 sertification); - «Руководство BS 7799 по оценке и управлению рисками» (Guide to BS 7799 risk assessment and risk management); - «Руководство BS 7799 для проведения аудита на требования стандарта» (Guide to BS 7799 auditing); - «Практические рекомендации по управлению безопасностью информационных технологий» (Code of practice for IT management). В 2002 году международный стандарт ISO 17799 (BS 7799) был пересмотрен и существенно дополнен. В новом варианте этого стандарта большое внимание уделено вопросам повышения культуры защиты информации в различных международных компаниях, в том числе вопросам обучения и изначальной интеграции процедур и механизмов оценки и управления информационной безопасности в информационные технологии корпоративных систем. По мнению специалистов, обновление международного стандарта ISO 17799 (BS 7799) позволит не только повысить культуру защиты информационных активов компании, но и скоординировать действия различных ведущих государственных и коммерческих структур в области защиты информации. Германский стандарт BSI В отличие от ISO 17799, германское «Руководство по защите информационных технологий для базового уровня защищенности» посвящено детальному рассмотрению частных вопросов управления информационной безопасности компании. В германском стандарте BSI представлены: - общая методика управления информационной безопасностью (организация менеджмента в области ИБ, методология использования руководства); - описание компонентов современных информационных технологий; - описание основных компонентов организации режима информационной безопасности (организационный и технический уровни защиты данных, планирование действий в чрезвычайных ситуациях, поддержка непрерывности бизнеса); - характеристики объектов информатизации (здания, помещения, кабельные сети, контролируемые зоны); - характеристики основных информационных активов компании (в том числе аппаратное и программное обеспечение, например рабочие станции и серверы под управлением операционных систем семейства DOS, Windows и UNIX); - характеристики компьютерных сетей на основе различных сетевых технологий, например сети Novell NetWare, UNIX и Windows; - характеристики активного и пассивного телекоммуникационного оборудования ведущих поставщиков, например Cisco Systems; - подробные каталоги угроз безопасности и мер контроля (более 600 наименований в каждом каталоге). Вопросы защиты приведенных информационных активов компании рассматриваются по определенному сценарию: общее описание информационного актива компании - возможные угрозы и уязвимости безопасности - возможные меры и средства контроля и защиты.   Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот...  Живите по правилу: МАЛО ЛИ ЧТО НА СВЕТЕ СУЩЕСТВУЕТ? Я неслучайно подчеркиваю, что место в голове ограничено, а информации вокруг много, и что ваше право...  ЧТО И КАК ПИСАЛИ О МОДЕ В ЖУРНАЛАХ НАЧАЛА XX ВЕКА Первый номер журнала «Аполлон» за 1909 г. начинался, по сути, с программного заявления редакции журнала...  Что будет с Землей, если ось ее сместится на 6666 км? Что будет с Землей? - задался я вопросом... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|