|

|

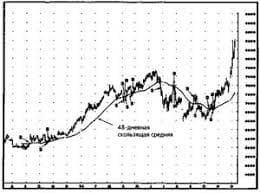

Защита информации в информационных системахВ условиях использования в учреждении информационных систем коллективного пользования самым важным объектом защиты информации являются их базы данных. Поэтому в отношении их должны применяться все меры по обеспечению сохранности информации, перечисленные в начале статьи. В зависимости от системы управления базой данных (СУБД) эти меры могут отличаться по способам реализации, но должны использовать: Общесистемные средства разделения и ограничения прав доступа пользователей к сетевым ресурсам операционной системы; Специализированные автоматизированные рабочие места, установленные на компьютерах пользователей в соответствии с их функциональными обязанностями, вход в которые осуществляется только после авторизации пользователя; Встроенные в СУБД средства администрирования, обеспечивающие для каждого пользователя (класса пользователей) прав доступа, необходимых для их работы. Опасности «глобализации» Современные телекоммуникационные технологии объединили локальные компьютерные сети в глобальную информационную среду. Это привело к появлению такого уникального явления, как Internet. Именно развитие Internet вызвало всплеск интереса к проблеме информационной безопасности и поставило вопрос об обязательном наличии средств защиты сетей и систем, подключенных к Internet, независимо от характера обрабатываемой в них информации, что законодательно закреплено в Доктрине информационной безопасности Российской Федерации. Дело в том, что Internet (кроме всего прочего) обеспечивает широкие возможности злоумышленникам для осуществления нарушений безопасности в глобальном масштабе. Причем, если компьютер, подключенный к Internet является объектом атаки, то для атакующего не имеет большого значения, где он находится — в соседней комнате или на другом континенте. В общедоступных сетях распространены нападения хакеров - высококвалифицированных специалистов, которые направленным воздействием могут выводить из строя на длительное время серверы информационных систем или проникать в их системы безопасности. Хакеры буквально творят произвол во всемирной Сети. Они воруют номера кредитных карточек, получают доступ к закрытым базам и оперируют со счетами пользователей, занимаются рассылкой спама (массовой рассылкой электронных писем) и внедрением вредоносных программ на различные компьютеры в сети. Они собирают и взламывают пароли от чужих машин и систем, чтобы получить к ним полный доступ: завладеть секретной информацией, скопировать ее, удалить или модифицировать. И чаще всего не ради наживы, а ради развлечения или самоутверждения. Электронная цифровая подпись 10 января 2002 года Президент Российской Федерации В.В.Путин подписал Закон № 1-ФЗ «Об электронной цифровой подписи». Тем самым в России было законодательно закреплено право использования цифровой подписи наряду с традиционной – собственноручной на бумажном документе. Электронно-цифровая подпись в электронном документе становится равнозначной собственноручной подписи при следующих условиях (одновременно): сертификат ключа электронно-цифровой подписи не утратил силу; подтверждена подлинность электронно-цифровой подписи в электронном документе; электронно-цифровая подпись используется в отношениях, имеющих юридическое значение. Случаи нарушения информационной безопасности Реализация угрозы (фактическое нарушение безопасности) становится возможной благодаря существованию уязвимостей. Уязвимость — некоторая неудачная характеристика системы (программная ошибка, несовершенство аппаратной технологии, неверная настройка), благодаря которой становится возможным нарушение того или иного аспекта безопасности. Нужно заметить, что такое определение фактически означает практическое отсутствие полностью безопасных систем, поскольку безошибочно написанных программ, универсальных безупречных технологий и способов абсолютно верной настройки сложных программно-аппаратных комплексов не существует. Также следует учесть, что обеспечение аспектов безопасности требует нахождения компромисса. Полное соблюдение политики конфиденциальности сильно ограничивает доступность данных, если все внимание отдается целостности — замедляется обработка, а полная доступность данных практически всегда означает нарушение политики безопасности. При обеспечении информационной безопасности стараются создать ситуацию, когда нарушение безопасности становится событием маловероятным и приносящим минимальный ущерб: вероятность сбоев аппаратного и программного обеспечения должна быть малой, работы по восстановлению — механическими, быстрыми и дешевыми, а нанесение ущерба — нерентабельным (можно больше потратить ресурсов, чем получить выгоды). Распространенные атаки 1. Перехват данных. Как следует из названия, эта атака в случае удачной реализации приводит к утечке данных. Особенно чувствителен перехват таких данных, как имена пользователей и пароли. К сожалению, многие существующие сетевые технологии (Ethernet, WiFi) не позволяют исключить такую угрозу. Для предотвращения утечки передачу данных в сети ограничивают (установкой коммутаторов, настройкой различных видов виртуальных сетей) или выполняют шифрование данных (стандарты WiFi предусматривают шифрование на MAC-уровне). 2. Отказ в обслуживании. В этом случае объектом атаки становится сама возможность выполнения операций над информацией — за счет исчерпания ресурсов (памяти, процессорного времени, пропускной способности каналов, логических обозначений и т.д.). Примером такой атаки может служить атака SYN-flood (“замусоривание” SYN-пакетами), суть которой — отправка большого количества запросов на установку соединения. Когда возможности системы исчерпаны (если защитные меры не были приняты), возникают, как минимум, серьезные задержки в обслуживании клиентов. С ростом пропускной способности каналов и совершенствованием систем защиты атаки этого типа организуют в распределенной форме, т.е. одновременно из нескольких узлов сети (Distributed Denial of Service — “распределенный отказ обслуживания”). 3. Переполнение буфера. В большом количестве программ для разных целей используются буферы — области памяти, накапливающие данные. Некорректная обработка приходящих данных в подобных структурах позволяет выполнить запись данных в чужие области памяти. За счет этого может быть нарушена целостность данных, начато выполнение вредоносного кода или прервана работа. 4. Подбор пароля. Пароли — одно из самых популярных средств разграничения доступа и определения наличия каких-то полномочий. При отсутствии средств защиты и/или использовании простых и предсказуемых паролей может быть выполнен их подбор. Получение пароля очевидным образом приводит к возможности несанкционированного доступа на выполнение тех или иных операций. 5. Внедрение исполняемых фрагментов. Одним из наиболее частых способов организации современных средств коллективной работы в сетях является создание различных web-приложений на основе специфических языков сценариев. Поскольку все они обрабатывают получаемые от клиента данные, злоумышленник может передать в качестве входящих данных фрагмент такого сценария, который будет выполнен от имени системы. Для борьбы с атаками такого рода организуют проверку входящих данных в приложениях, ограничивают возможности манипуляции данными из них и, наконец, фильтруют данные с помощью брандмауэров до того, как они попадают на обработку в приложение. 6. Межсайтовые сценарии. Атаки подобного типа также используют web-приложения, но передают код, предназначенный для выполнения на стороне клиента. Само приложение в этом случае используется только как хранилище элементов кода в виде сообщений. Сообщение пишется злоумышленником так, чтобы при отображении в программе-браузере его часть была проинтерпретирована как сценарий. Для защиты от таких атак используют персональные брандмауэры, антивирусные средства, своевременно обновляют программное обеспечение и проводят проверку самих web-приложений. 7. Социальная инженерия (фишинг). Вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Это достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, а также личных сообщений внутри различных сервисов, например, от имени банков (Ситибанк, Альфа-банк), сервисов (Rambler, Mail.ru) или внутри социальных сетей (Facebook, Вконтакте, Одноклассники.ru). В письме часто содержится прямая ссылка на сайт, внешне неотличимый от настоящего, либо на сайт с редиректом. После того, как пользователь попадает на поддельную страницу, мошенники пытаются различными психологическими приёмами побудить пользователя ввести на поддельной странице свои логин и пароль, которые он использует для доступа к определенному сайту, что позволяет мошенникам получить доступ к аккаунтам и банковским счетам.   Что делать, если нет взаимности? А теперь спустимся с небес на землю. Приземлились? Продолжаем разговор...  ЧТО ТАКОЕ УВЕРЕННОЕ ПОВЕДЕНИЕ В МЕЖЛИЧНОСТНЫХ ОТНОШЕНИЯХ? Исторически существует три основных модели различий, существующих между...  Живите по правилу: МАЛО ЛИ ЧТО НА СВЕТЕ СУЩЕСТВУЕТ? Я неслучайно подчеркиваю, что место в голове ограничено, а информации вокруг много, и что ваше право...  Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|