|

|

Теория передачи информацииСтр 1 из 34Следующая ⇒

Конспект лекций

для студентов специальности 1-53 01 07 «Информационные технологии и управление в технических

Минск СОДЕРЖАНИЕ

Введение.. 6 В.1. Определение информации. 6 В.2. Система передачи информации. 7 В.3. Этапы обращения информации. 11 В.4. Уровни проблем передачи информации. 13 1. Общие сведения о сигналах.. 15 1.1. Система передачи информации. 15 1.2. Периодические сигналы.. 18 1.3. Спектры периодических сигналов и необходимая ширина полосы частот. 20 1.3.1. Дискретный спектр. 20 1.3.2. Практическая ширина спектра. 23 1.4. Спектр одиночного прямоугольного импульса. 26 1.5. Преобразование непрерывных сообщений в дискретные сигналы.. 29 1.5.1. Квантование по времени (дискретизация). 29 1.5.2. Дискретизация двумерной функции. 31 1.5.3. Квантование сообщений по уровню и по времени. Ошибки квантования. 34 1.5.4. Квантование по времени и по уровню. 34 2. КОЛИЧЕСТВЕННАЯ ОЦЕНКА ИНФОРМАЦИИ.. 38 2.1. Количество информации при равновероятности состояний источника 2.2. Энтропия ансамбля. 40 2.3. Энтропия объединения. 41 2.4. Свойства энтропии. 44 2.5. Количество информации от опыта в общем случае. 46 2.6. Основные свойства количества информации. 49 3. ИСТОЧНИКИ ДИСКРЕТНЫХ СООБЩЕНИЙ.. 50 3.1. Энтропия эргодического источника. 50 3.2. Свойство энтропии эргодических источников. 52 3.3. Избыточность источника сообщений. 54 3.4. Поток информации источника сообщений. 55 4. ИСТОЧНИКИ НЕПРЕРЫВНЫХ СООБЩЕНИЙ.. 56 4.1. Дифференциальная энтропия. 56 4.2. Свойства дифференциальной энтропии. 59 4.3. Эпсилон - энтропия источника сообщений. 60 4.4. Эпсилон-производительность источника. 61 4.5. Избыточность источника непрерывных сигналов. 62 4.6. Количество информации. 63 5. ИНФОРМАЦИОННЫЕ ХАРАКТЕРИСТИКИ НЕПРЕРЫВНЫХ КАНАЛОВ.. 63 5.1 Скорость передачи информации и пропускная способность. 63 5.2. Согласование источников с каналами. 66 6. ИНФОРМАЦИОННЫЕ ХАРАКТЕРИСТИКИ ДИСКРЕТНЫХ КАНАЛОВ СВЯЗИ.. 68 6.1. Информационная модель канала и основные характеристики. 68 6.2. Энтропия источника и энтропия сообщения. 73 6.3. Дискретный канал без помех. 74 6.4. Дискретный канал с помехами. 75 6.5. Согласование характеристик сигнала и канала. 77 7. КОДИРОВАНИЕ ИНФОРМАЦИИ ПРИ ПЕРЕДАЧЕ ПО ДИСКРЕТНОМУ 7.1. Эффективное кодирование. 79 7.1.1. Код Шеннона-Фано. 85 7.1.2. Код Хаффмана. 86 7.2. Префиксные коды.. 91 7.3. Недостатки системы эффективного кодирования. 92 7.4. Эффективное кодирование при неизвестной статистике сообщений. 92 8. СЖАТИЕ СООБЩЕНИЙ.. 95 8.1. Типы систем сжатия. 95 8.2. Основные алгоритмы сжатия без потерь информации. 99 8.2.1 Вероятностные методы сжатия. 100 8.2.2. Арифметическое кодирование. 103 8.2.3. Сжатие данных по алгоритму словаря. 107 8.2.4. Кодирование повторов. 110 8.2.5. Дифференциальное кодирование. 113 8.3. Методы сжатия с потерей информации. 114 8.3.1. Кодирование преобразований. Стандарт сжатия JPEG.. 115 8.3.2. Фрактальный метод. 124 8.3.3. Рекурсивный (волновой) алгоритм.. 126 8.4. Методы сжатия подвижных изображений (видео) 127 8.5. Методы сжатия речевых сигналов. 130 8.5.1. Кодирование формы сигнала. 134 8.5.2. Кодирование источника. 138 8.5.3. Гибридные методы кодирования речи. 142 9. КОДИРОВАНИЕ КАК СРЕДСТВО КРИПТОГРАФИЧЕСКОГО ЗАКРЫТИЯ 9.1. Метод замены.. 149 9.2. Шифрование перестановкой. 158 9.3. Шифрование гаммированием.. 160 9.4. Стандарт шифрования данных DES. 162 9.5. Симметричные криптосистемы. Алгоритм IDEA. 170 9.6. Криптосистема без передачи ключей. 174 9.7. Криптосистема с открытым ключом.. 175 9.8. Электронная подпись. 175 9.9. Построение и использование хеш-функций. 178 9.10. ГОСТ 28147-89 – стандарт на шифрование данных. 181 9.11. Некоторая сравнительная оценка криптографических методов. 185 9.12. Закрытие речевых сигналов в телефонных каналах. 187 9.12.1 Основные методы и типы систем закрытия речевых сообщений. 188 9.12.2 Аналоговое скремблироваиие. 191 9.12.3 Дискретизация речи с последующим шифрованием.. 197 10. Идентификация и аутентификации пользователей.. 199 10.1. Опознание на основе принципа «что знает субъект». 200 10.1.1. Метод паролей. 200 10.1.2. Метод «запрос-ответ». 204 10.2. Опознание на основе принципа «что имеет субъект». 205 10.2.1 Идентификационные магнитные карты.. 205 10.2.2 Электронные ключи. 206 10.3. Опознание на основе принципа «что присуще субъекту». 210 10.3.1. Параметры идентификации физиологических признаков. 210 10.3.2. Средство аутентификации с устройством сканирования 10.3.3. Алгоритм функционирования средства аутентификации с устройством 10.4. Функциональная структура средства аутентификации. 216 10.5. Эффективность средства аутентификации. 220 11. Цифровая стеганография.. 222 11.1. Общие сведения. Категории информационной безопасности. 222 11.2. Структурная схема стеганосистемы.. 224 11.3. Классификация методов скрытых данных. 227 11.4. Скрытие данных в неподвижных изображениях. 230 11.4.1. Скрытие данных в пространственной области. 231 11.4.2. Скрытие данных в частотной области изображения. 234 11.4.3. Методы расширения спектра. 238 11.5. Скрытие данных в аудиосигналах. 239 11.5.1. Кодирование наименее значащих бит (временная область) 240 11.5.2. Метод фазового кодирования (частотная область) 240 11.5.3. Метод расширения спектра (временная область) 243 11.5.4. Скрытие данных с использованием эхо-сигнала. 244 11.6. Скрытие данных в тексте. 247 11.6.1. Методы произвольного интервала. 248 11.6.2. Синтаксические и семантические методы.. 249 11.7. Скрытие данных с использованием хаотических сигналов. 251 11.7.1. Способы скрытой передачи информации, основанные на явлении 11.7.2. Способ скрытой передачи информации на основе обобщённой 11.7.3. Способ скрытой передачи информации на основе фазовой 11.7.4. Сверхустойчивый к шумам способ скрытой передачи информации. 261 11.7.5. Сравнение известных способов скрытой передачи информации. 262 11.7.6. Экспериментальная реализация схем передачи информации 12. КОДИРОВАНИЕ ИНФОРМАЦИИ ПРИ ПЕРЕДАЧЕ ПО ДИСКРЕТНОМУ 12.1. Постановка задачи. 270 12.2. Классификация корректирующих кодов. 271 12.3. Основные характеристики корректирующих кодов. 272 12.4. Способы введения избыточности в сигнал. 276 12.5. Систематические коды.. 277 12.6. Рекуррентные коды.. 280 12.7. Сверточные коды.. 284 12.7.1. Кодовое дерево и решетчатая диаграмма. 287 12.7.2. Треллис-кодирование. 288 12.7.3. Декодер Витерби. 292 ЗАКЛЮЧЕНИЕ.. 300 ЛИТЕРАТУРА.. 301

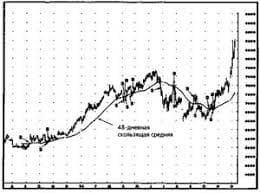

Введение   Что делать, если нет взаимности? А теперь спустимся с небес на землю. Приземлились? Продолжаем разговор...  Конфликты в семейной жизни. Как это изменить? Редкий брак и взаимоотношения существуют без конфликтов и напряженности. Через это проходят все...  Что вызывает тренды на фондовых и товарных рынках Объяснение теории грузового поезда Первые 17 лет моих рыночных исследований сводились к попыткам вычислить, когда этот...  ЧТО ПРОИСХОДИТ, КОГДА МЫ ССОРИМСЯ Не понимая различий, существующих между мужчинами и женщинами, очень легко довести дело до ссоры... Не нашли то, что искали? Воспользуйтесь поиском гугл на сайте:

|